这期内容当中小编将会给大家带来有关微软TotalMeltdown漏洞分析预警是怎样的,文章内容丰富且以专业的角度为大家分析和叙述,阅读完这篇文章希望大家可以有所收获。

0x00 漏洞概述

微软2018年1月和2月的Windows7 x64 和 Windows Server 2008 R2安全补丁中被发现存在严重漏洞(Total Meltdown),补丁中错误地将PML4权限设定成用户级,导致任意用户态进程可对系统内核进行任意读写。

360-CERT对此漏洞进行了相关的分析,建议相关受影响用户可以通过360安全卫士进行补丁升级。

0x01 漏洞影响面

漏洞危害等级:高危

漏洞编号:CVE-2018-1038

影响版本:

Windows 7 x64

Windows Server 2008 R2

0x02 x64分页原理

Intel X64使用的是四级分页模式:PML4(Page Map Level 4),PDPT(Page Directory Pointer),PD(Page Directory),PT(Page Table Entry)。 而安装完1月和2月安全更新后系统将虚拟地址0xFFFFF6FB7DBED000指向的内存权限错误地设置为用户态可读,漏洞原理如下。 四级分页结构: PML4、PDPT、PD、PT

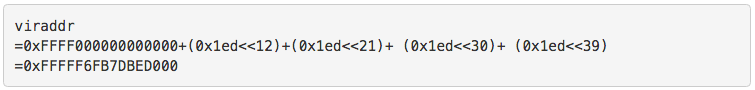

而安装完1月和2月安全更新后系统将虚拟地址0xFFFFF6FB7DBED000指向的内存权限错误地设置为用户态可读,漏洞原理如下。 四级分页结构: PML4、PDPT、PD、PT

由于PML4自引用的权限位为可读可写

所以利用自引用,黑客可以任意修改PML4、PDPT、PD、PT中的任意数据

正常虚拟地址到物理地址的映射:

PML4-----PDPT-----PD-------PT----PAGE-----PAddr

利用自引用访问受保护的数据:

第一步修改页保护位(假设地址对应的PML4、PDPT、PD、PT对该用户来说都是可读可写,如果不,原理跟此一样),首先想办法获得与该页对应的PTE(利用自引用)地址:

方法: PML4-----PML4----PDPT------PD-----PT-------PTE

修改保护位为可读可写。

直接修改数据(由于第一步已经修改权限位,所以不会引发异常)

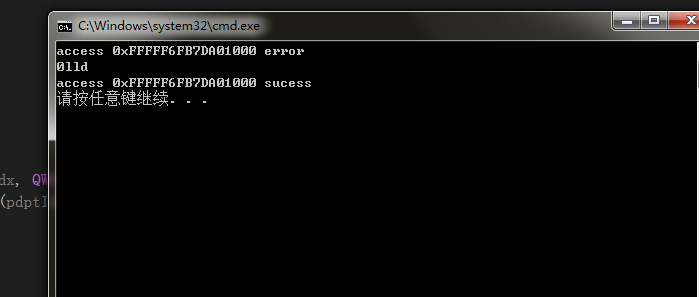

证明代码如下:

0x04 peileech工具原理

漏洞作者根据漏洞原理将内存读取工具pcileech更新到了3.2版本使得其能够利用该漏洞。

下载专用检测工具:http://down.360safe.com/totalmeltdown_fix.exe

上述就是小编为大家分享的微软TotalMeltdown漏洞分析预警是怎样的了,如果刚好有类似的疑惑,不妨参照上述分析进行理解。如果想知道更多相关知识,欢迎关注编程网行业资讯频道。