这期内容当中小编将会给大家带来有关如何在Linux系统中配置openSSH,文章内容丰富且以专业的角度为大家分析和叙述,阅读完这篇文章希望大家可以有所收获。

看到openSSH这个名字时肯定就会想到OpenSSH必然和SSH有关系,OpenSSH 是 SSH协议的开源实现,用来加密远程控制和文件传输过程中的数据。

OpenSSH服务端简介:

在Linux系统中,OpenSSH是目前最流行的远程系统登录与文件传输应用,也是传统Telenet、FTP和R系列等网络应用的换代产品。

其中,ssh(Secure Shell)可以替代telnet、rlogin和rsh,scp(Secure Copy)与sftp(Secure FTP)能后替代ftp。

OpenSSH采用密钥的方式对数据进行加密,确保数据传输的安全。在正式开始传输数据之前,双方首先要交换密钥,当收到对方的数据时,再利用密钥和相应的程序对数据进行解密。这种加密的数据传输有助于防止非法用户获取数据信息。

OpenSSH采用随机的方式生成公私密钥。密钥通常只需生成一次,必要时也可以重新制作。

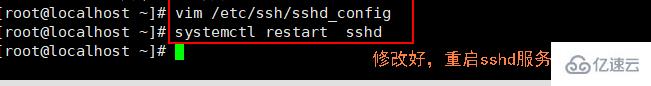

配置二、配置OpenSSH服务端

OpenSSH 是实现 SSH 协议的开源软件项目,适用于各种 UNIX、Linux 操作系统。

CentOS 7系统默认已安装openssh相关软件包,并已将 sshd 服务添加为开机自启。(openssh的服务名称为sshd)

执行“systemctl start sshd”命令即可启动 sshd 服务

sshd 服务默认使用的是TCP的 22端口

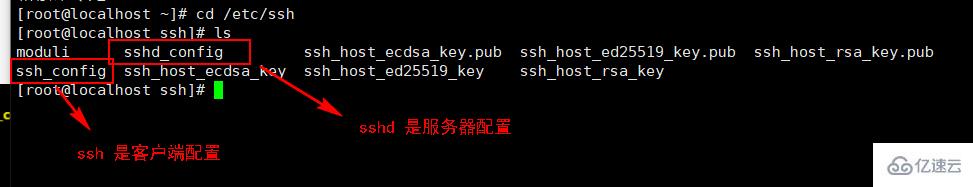

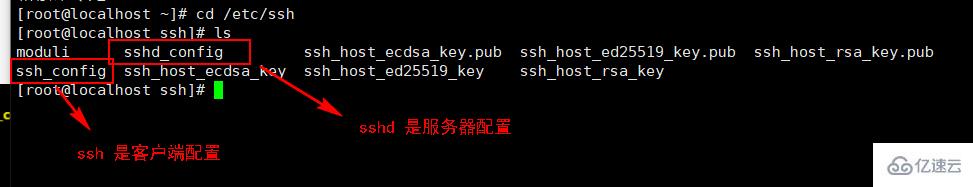

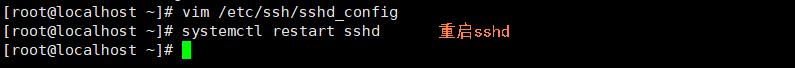

sshd 服务的默认配置文件是 /etc/ssh/sshd_config

ssh_config和sshd_config都是ssh服务器的配置文件,二者区别在于前者是针对客户端的配置文件,后者则是针对服务端的配置文件。

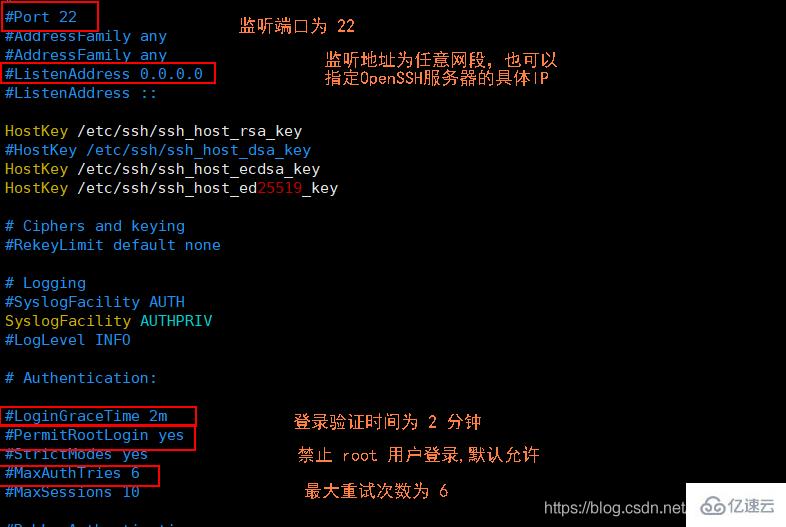

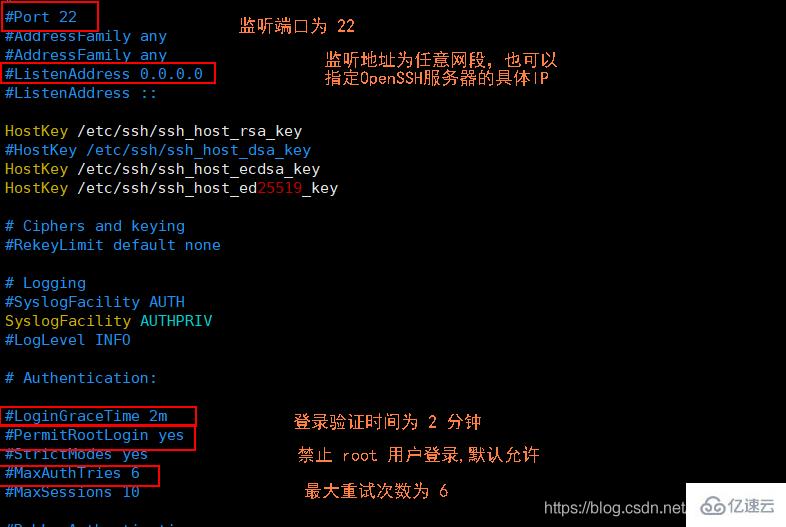

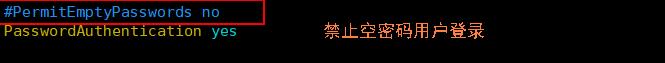

1、sshd_config配置文件的常用选项设置

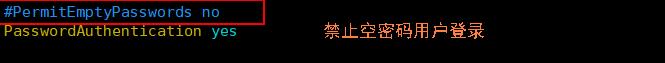

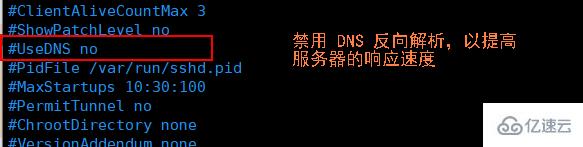

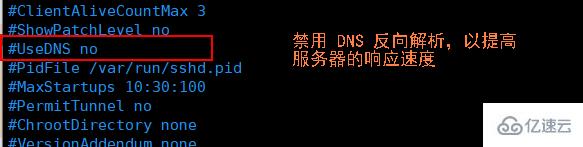

vim /etc/ssh/sshd_config Port 22 #监听端口为22 ListenAddress 0.0.0.0 #监听地址为任意网段,也可以指定OpenSSH服务器的具体IP LoginGraceTime 2m #登录验证时间为2分钟 PermitRootLogin no #禁止root用户登录 MaxAuthTries 6 #最大重试次数为 6 PermitEmptyPasswords no #禁止空密码用户登录 UseDNS no #禁用 DNS 反向解析,以提高服务器的响应速度 12345678910

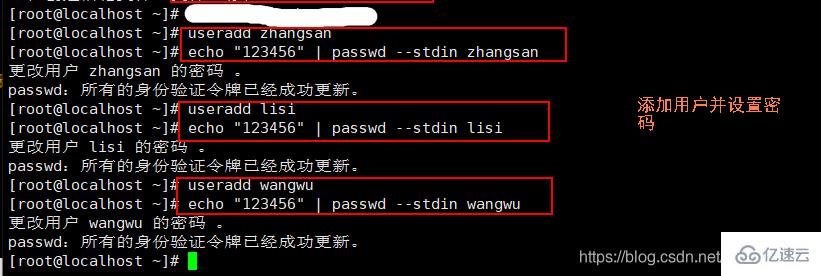

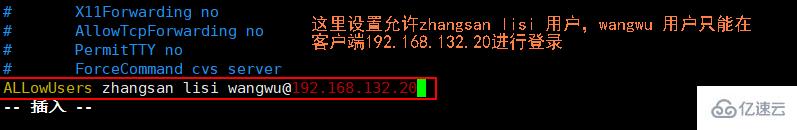

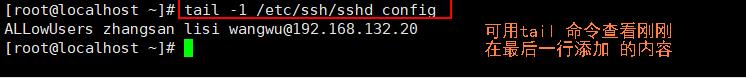

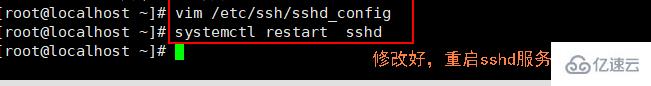

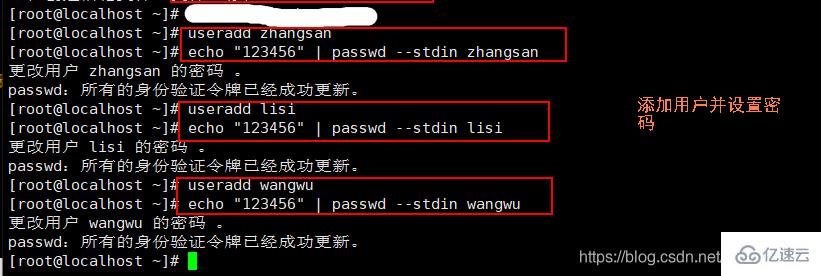

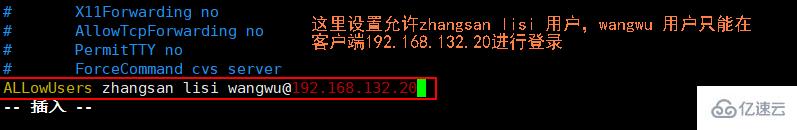

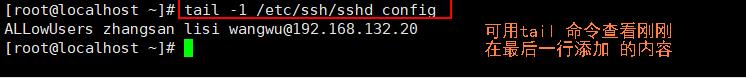

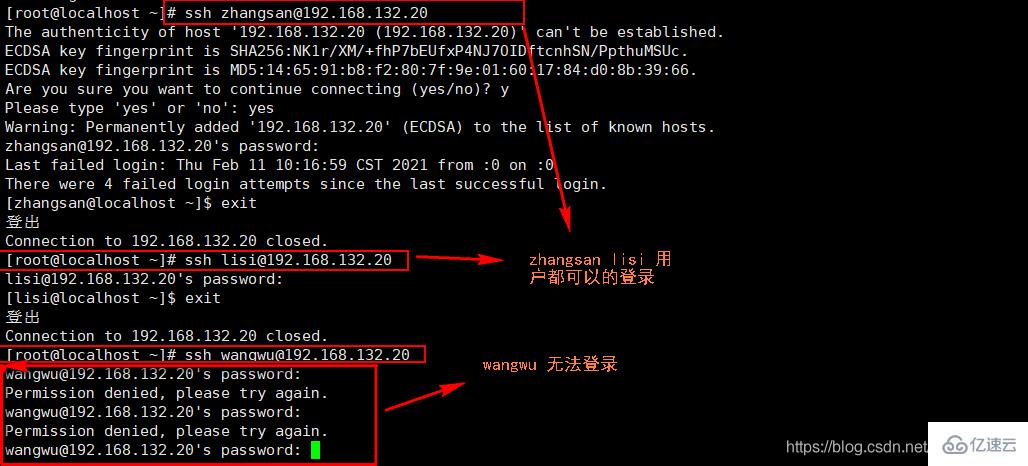

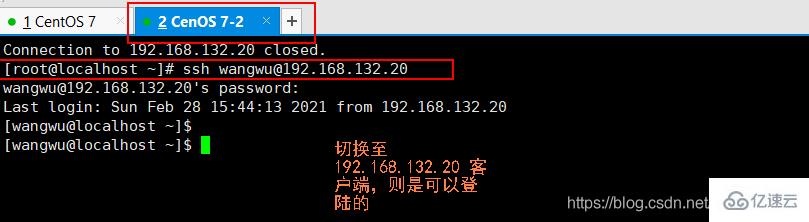

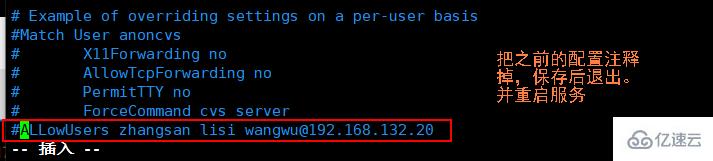

2、AllowUsers与DenyUsers

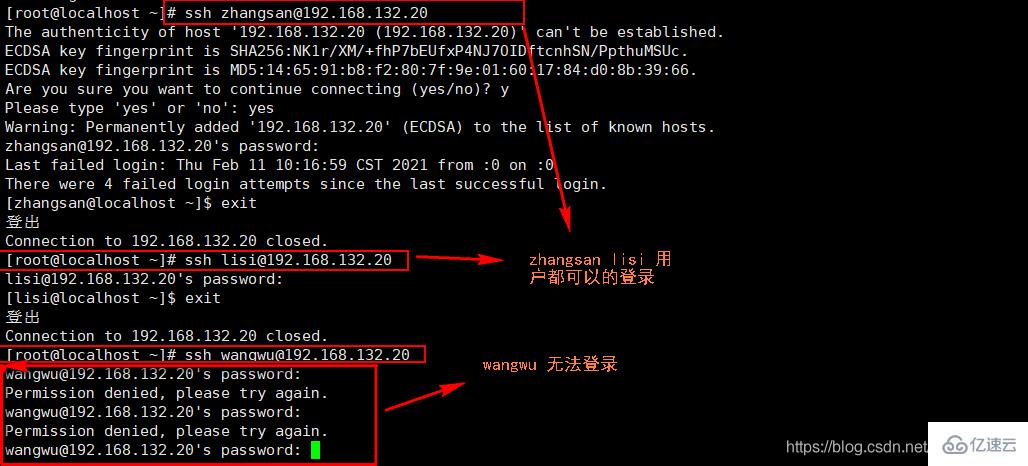

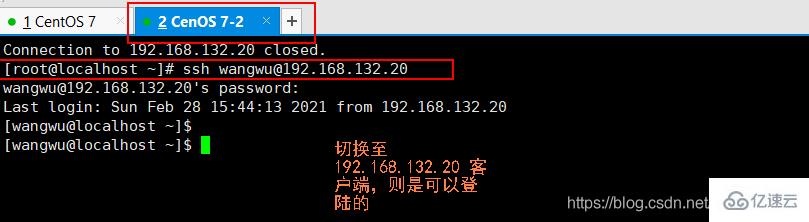

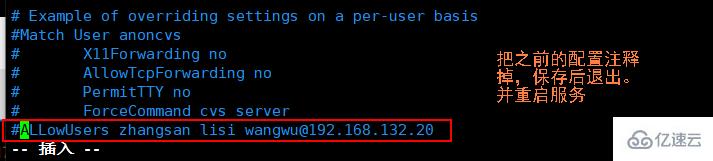

只允许用户登录,且其中某用户仅能够从指定IP地址进行远程登录 例:AllowUsers zhangsan lisi wangwu@192.168.132.20 #多个用户以空格分隔 禁用某些用户登录,用法与AllowUsers类似(注意不要同时使用) 例:DenyUsers zhangsan 12345

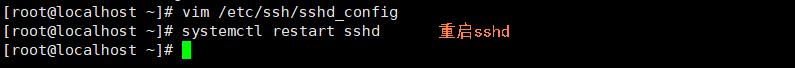

3、在客户端测试

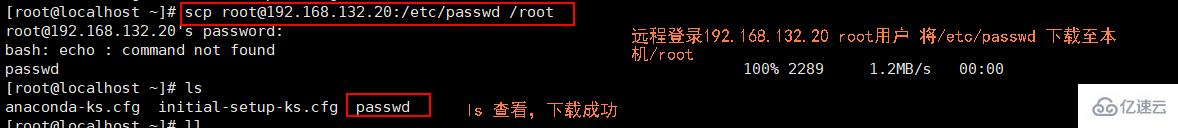

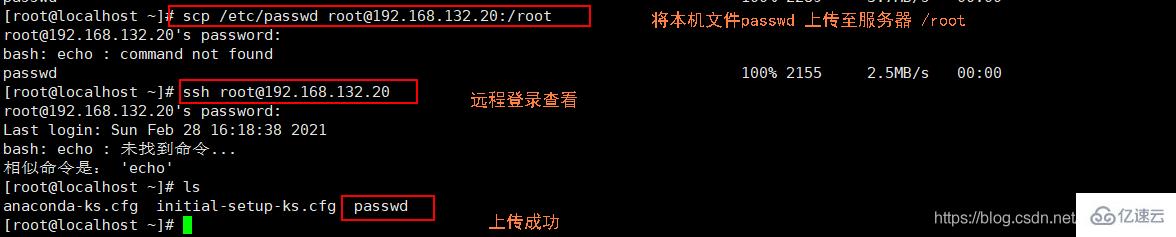

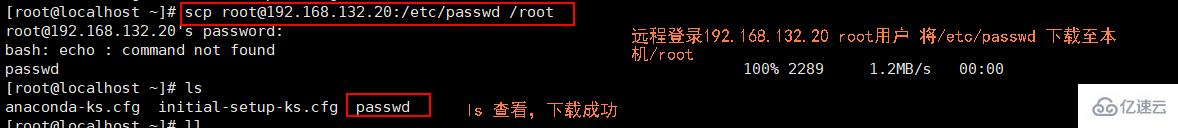

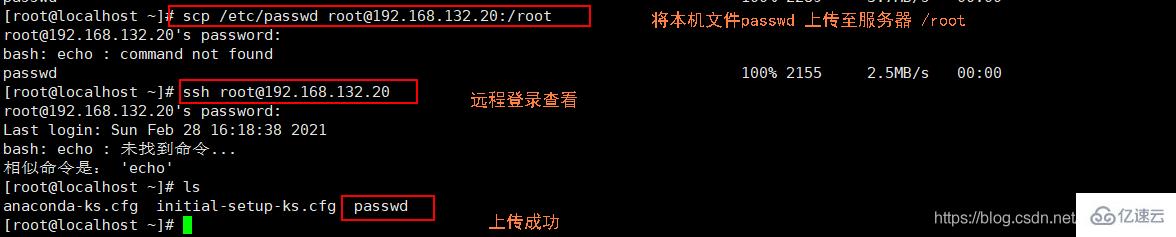

4、scp远程复制

下行复制:将远程主机的/etc/passwd文件复制到本机 scp root@192.168.132.20:/etc/passwd /root/passwd10.txt 上行复制:将本机的/etc/ssh目录复制到远程主机 scp -r /etc/passwd/ root@192.168.132.20:/opt 12345

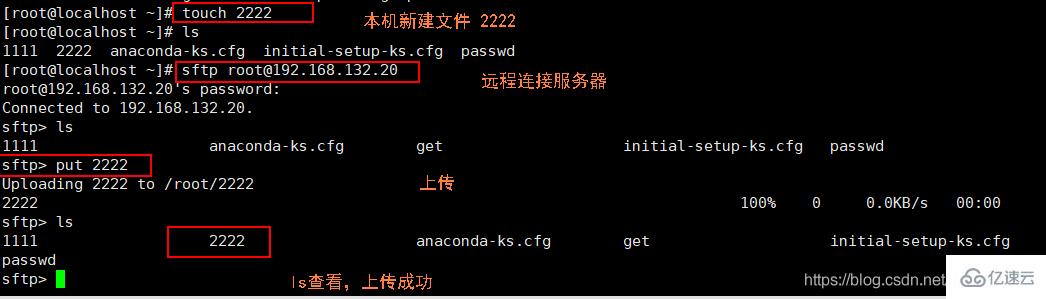

5、sftp安全FTP

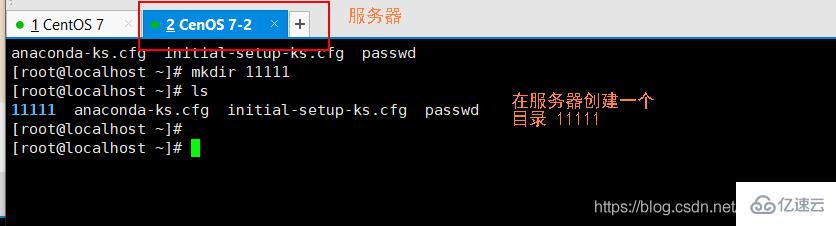

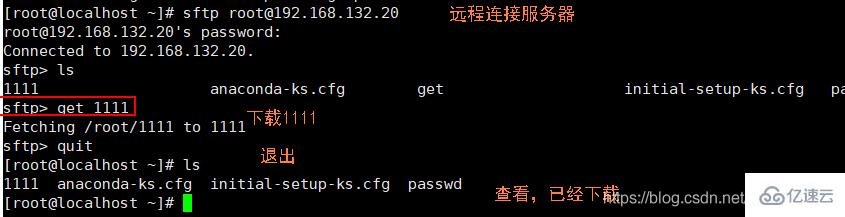

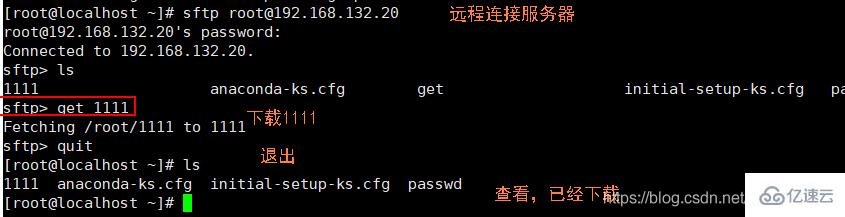

由于使用了加密/解密技术,所以传输效率比普通的FTP要低,但安全性更高。操作语法sftp与ftp几乎一样。 1 sftp root@192.168.184.20 sftp> ls sftp> get 文件名 #下载文件到ftp目录 sftp> put 文件名 #上传文件到ftp目录 sftp> quit #退出 12345下载实验

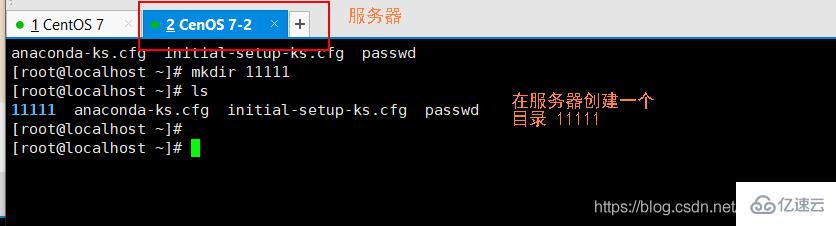

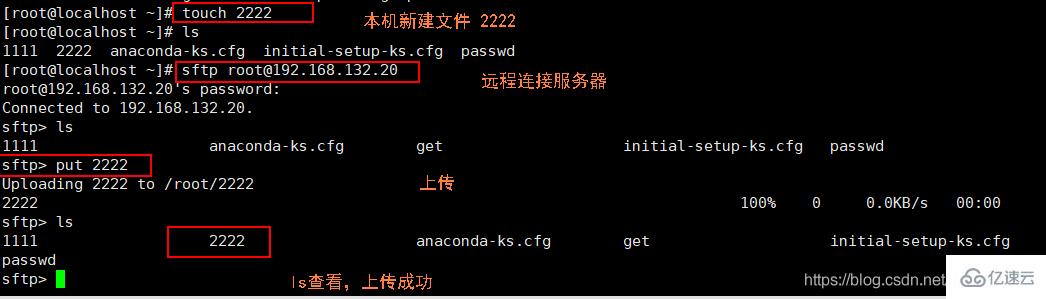

上传实验

上传实验

OpenSSH 是实现 SSH 协议的开源软件项目,适用于各种 UNIX、Linux 操作系统。

CentOS 7系统默认已安装openssh相关软件包,并已将 sshd 服务添加为开机自启。(openssh的服务名称为sshd)

执行“systemctl start sshd”命令即可启动 sshd 服务

sshd 服务默认使用的是TCP的 22端口

sshd 服务的默认配置文件是 /etc/ssh/sshd_config

ssh_config和sshd_config都是ssh服务器的配置文件,二者区别在于前者是针对客户端的配置文件,后者则是针对服务端的配置文件。

1、sshd_config配置文件的常用选项设置

vim /etc/ssh/sshd_config Port 22 #监听端口为22 ListenAddress 0.0.0.0 #监听地址为任意网段,也可以指定OpenSSH服务器的具体IP LoginGraceTime 2m #登录验证时间为2分钟 PermitRootLogin no #禁止root用户登录 MaxAuthTries 6 #最大重试次数为 6 PermitEmptyPasswords no #禁止空密码用户登录 UseDNS no #禁用 DNS 反向解析,以提高服务器的响应速度 12345678910

2、AllowUsers与DenyUsers

只允许用户登录,且其中某用户仅能够从指定IP地址进行远程登录 例:AllowUsers zhangsan lisi wangwu@192.168.132.20 #多个用户以空格分隔 禁用某些用户登录,用法与AllowUsers类似(注意不要同时使用) 例:DenyUsers zhangsan 12345

3、在客户端测试

4、scp远程复制

下行复制:将远程主机的/etc/passwd文件复制到本机 scp root@192.168.132.20:/etc/passwd /root/passwd10.txt 上行复制:将本机的/etc/ssh目录复制到远程主机 scp -r /etc/passwd/ root@192.168.132.20:/opt 12345

5、sftp安全FTP

由于使用了加密/解密技术,所以传输效率比普通的FTP要低,但安全性更高。操作语法sftp与ftp几乎一样。 1 sftp root@192.168.184.20 sftp> ls sftp> get 文件名 #下载文件到ftp目录 sftp> put 文件名 #上传文件到ftp目录 sftp> quit #退出 12345下载实验

上传实验

上传实验

上述就是小编为大家分享的如何在Linux系统中配置openSSH了,如果刚好有类似的疑惑,不妨参照上述分析进行理解。如果想知道更多相关知识,欢迎关注编程网行业资讯频道。