安全建设

API安全的防御建设

应用程序编程接口(API)是公司企业为客户增加其产品价值的好办法。通过将数字资产和服务提供给更广大的受众,API已经发展成了核心业务重点,“API经济”都成了商业行话中的固定词组。API项目中,既管理访问又保护系统,同时还参与数字生态系统的

Linux JSP安全团队建设

在Linux环境下,JSP(JavaServer Pages)技术可以用于创建动态Web页面。然而,JSP本身并不提供安全性。为了确保基于JSP的Web应用程序的安全性,需要采取一系列措施,并建立一个专门的安全团队来负责这些任务。以下是关

工程建设安全监测系统保障工程安全的重要手段

简介:工程建设安全监测系统是一种现代化的安全管理系统,通过对工程现场的各种参数进行实时监控和数据采集,对工程的安全状况进行全面的评估和预警。本文将详细介绍工程建设安全监测系统的组成、工作原理及其在建设工程中的应用。工程建设安全监测系统的工作原理工程建设安全监测系统主要包括以下几个部分:传感器网络:通过部署在工程现场的各

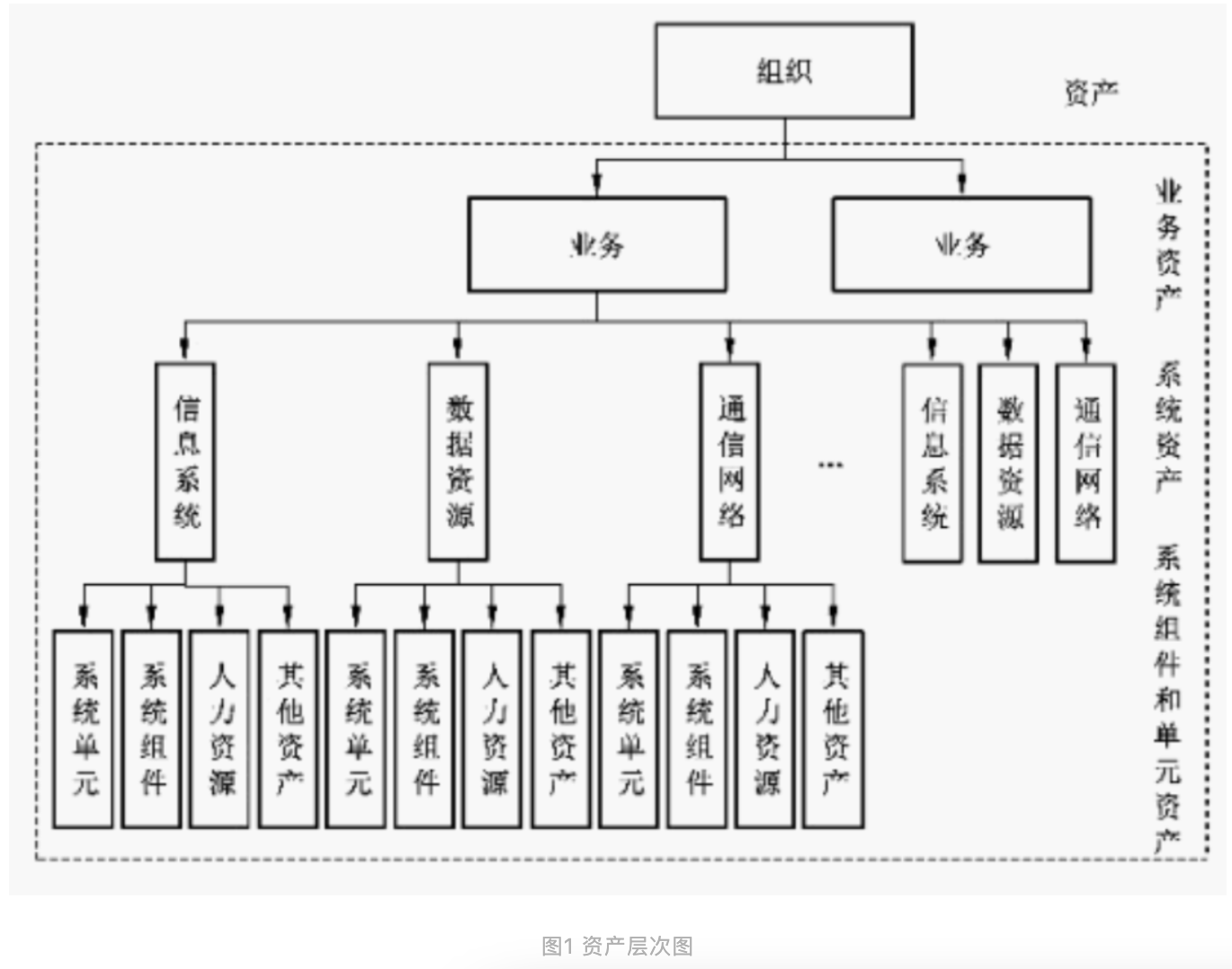

货拉拉信息安全资产库建设实践

建立信息安全资产库,助力安全体系建设~

数字化医疗建设中的网络安全隐患

随着国内数字化医疗建设加速,病患的数据通常会流经多个系统、跨越多个单位和安全领域,在医院的网站、挂号系统、医生使用的电子病历系统、医疗设备、医院数据管理系统、政府卫生单位的信息交换系统甚至是POS系统中‘旅行’,这些环节中的任何一个防护弱点

Windows下Apache应用环境塔建安全设置(目录权限设置)

目的:为Apache,php配置受限制的用户权限。保护系统安全。需要的朋友可以参考下。

网站建设的服务器安全问题怎么解决

这篇文章给大家介绍网站建设的服务器安全问题怎么解决,内容非常详细,感兴趣的小伙伴们可以参考借鉴,希望对大家能有所帮助。 网站安全主要指的是防止企业网站在互联网运营中受到有用心的人挂黑链、挂木马和留后门的情况,这样对于企业网站的数据安全是非常

SQLServer 级别安全设置

SQL Server 提供了几种级别的安全设置,包括服务器级别和数据库级别的安全设置。在服务器级别,可以设置登录、服务器角色、数据库角色、登录验证模式、加密选项等。在数据库级别,可以设置用户、用户角色、用户权限、对象权限等。以下是一些

论从乙方转到甲方开始搞信息安全建设

随着网络技术的飞速发展和网络安全威胁的日益增加,其重要性日益凸显。

Linux JSP安全培训建议

在Linux环境下进行JSP安全培训时,以下是一些建议:明确培训目标:在开始培训之前,应明确培训的目标和受众。这将有助于确定培训内容的范围和深度,以及选择适合的培训方法。基础知识讲解:对于初学者,建议从JSP基础知识开始讲解,包括JSP的

excel如何设置宏安全

为了确保安全,Excel提供了宏安全设置功能。以下是设置宏安全的步骤:1. 打开Excel,点击左上角的“文件”选项卡。2. 在“文件”选项卡中,选择“选项”。3. 在弹出的选项窗口中,选择“信任中心”。4. 在信任中心中,点击“信任中心设

Win 2000安全设置清单

初级安全篇1.物理安全服务器应该安放在安装了监视器的隔离房间内,并且监视器要保留15天以上的摄像记录。另外,机箱,键盘,电脑桌抽屉要上锁,以确保旁人即使进入房间也无法使用电脑,钥匙要放在另外的安全的地方。2.停掉Guest 帐号在计算机管理

云服务器安全设置

云服务器安全设置非常重要,它关系到您的数据和应用程序的安全。以下是一些常见的云计算安全设置:访问控制:确保只有授权人员才能访问您的应用程序和数据。您可以使用浏览器或管理员工具来限制访问您的计算机。密码安全:创建强密码并定期更新密码。密码应该经常更改,包括强密码,以确保他人无法猜测您的密码。身份验证:确保您的账户只有您的授权人员才能访问,并且只能向授权人员提供访问您的应用程序和数据的权限。

Windows服务器安全设置

一、取消文件夹隐藏共享在默认状态下,Windows 2000/XP会开启所有分区的隐藏共享,从&ldquowww.cppcns.com;控制面板/管理工具/计算机管理”窗口下选择“系统工具/共享文件夹/共享&rdqu

VPS常用的安全设置

这篇文章主要讲解了“VPS常用的安全设置”,文中的讲解内容简单清晰,易于学习与理解,下面请大家跟着小编的思路慢慢深入,一起来研究和学习“VPS常用的安全设置”吧!一、修改SSH端口 vi /etc/ssh/sshd_config 找到其中的

织梦DedeCms的安全问题解决办法(安全设置)

p>以下是对一些使用DEDE的新手站长朋友们(技术能力非针对性的人群) 网上大家也看到DEDEcms这套程序,虽然便捷草根站长的快速建站,但安全问题也是非常多的。DEDE官方也在很久之前就已经不再对这套系统进行什么版本升级了,最多就是一些补

零信任安全网络构建

随着移动设备涌入企业,物联网(IoT)的扩张,以及网络罪犯数量和复杂程度的增长,许多安全专家认为零信任是抵御不断变化网络和数据安全威胁的较好方法。网络安全漏洞往往会在最不可能的地方被发现。例如,彭博商业周刊(BloombergBusines