安全控制

Android安全风险控制策略

没有一个软件系统是安全的,总体而言,Android系统中的风险可概括为五大类。根据以下建议对每种风险做好防范工作。第一类风险是滥用应用程序权限。关于这类风险有如下防范策略建议。应用程序认证认证是防范恶意程序的有效手段之一。在理想状态下,一个

Oracle的安全审计和访问控制机制是什么

Oracle安全审计和访问控制机制Oracle提供全面的审计功能,记录和审核数据库活动,并提供审计跟踪、策略和报告。访问控制机制包括角色、特权、上下文、分组和细粒度访问控制。OracleDatabaseVault和OracleDatabaseAdvancedSecurity增强了安全功能,包括TDE、密码遮蔽、审计表、动态数据屏蔽、安全区域和数据库安全评估器。最佳实践包括实施严格的审计策略、分离职责、定期审查访问控制列表、利用Oracle安全功能以及定期进行安全评估。

Cassandra支持哪些安全特性和权限控制机制

Cassandra的安全特性和权限控制Cassandra提供了多种安全特性,包括用户名和密码、Kerberos和OAuth身份验证。通过基于角色的访问控制(RBAC)进行授权,将权限分配给角色,再将角色分配给用户或用户组。Cassandra还实现了传输层安全性(TLS)、数据加密和审计日志等其他安全特性。在部署时,应考虑配置强密码、启用TLS、部署防火墙、监控审计日志和定期更新软件等安全注意事项。

Oracle的安全审计和访问控制机制是什么

Oracle的安全审计和访问控制机制主要包括以下几个方面:安全审计:Oracle数据库提供了丰富的审计功能,可以对数据库的操作进行详细记录和跟踪,例如登录和退出信息、DDL操作、DML操作等。管理员可以通过审计功能来监控数据库的安全性,及时

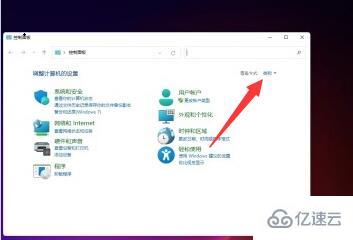

win11控制面板怎么找到系统安全

这篇“win11控制面板怎么找到系统安全”文章的知识点大部分人都不太理解,所以小编给大家总结了以下内容,内容详细,步骤清晰,具有一定的借鉴价值,希望大家阅读完这篇文章能有所收获,下面我们一起来看看这篇“win11控制面板怎么找到系统安全”文

如何解析K8s安全中的访问控制

今天就跟大家聊聊有关如何解析K8s安全中的访问控制,可能很多人都不太了解,为了让大家更加了解,小编给大家总结了以下内容,希望大家根据这篇文章可以有所收获。导读:访问控制是云原生安全的一个重要组成部分,也是 K8s 集群在多租环境下必要且基本

Win XP远程控制时如何保证安全

跟其他远程控制技术类似,远程协助和远程桌面同样要在使用前考虑好安全问题。对于最高级别的安全要求,根本不建议在实际应用中使用远程控制技术,不过要明白这种技术也能给用户带来便利。本章会就使用远程控制技术时保证安全性的方法进行说明。 远程协助

信息安全工程师访问控制考点

信息安全工程师访问控制考点有哪些?为了方便考生及时有效的备考,编程学习网小编为大家精心整理了软考信息安全工程师访问控制考试知识点,供大家参考和学习。如想获取更多计算机软件水平考试的模拟题及备考资料,请关注编程学习网网站的更新。 【考法分析】 本考点主要是对访问控制相关内容的考查。 【要点分析】 1.基于角色的访问控

Xunsearch搜索的安全认证与访问控制(如何保障Xunsearch搜索的安全性并进行访问控制?)

Xunsearch搜索提供全面的安全认证和访问控制机制,包括用户名/密码、API密钥、OAuth2.0。它还提供基于角色的访问控制、IP白名单和审计跟踪。此外,TLS加密、IDS/IPS和定期安全更新增强了安全性。最佳实践包括使用强密码、启用2FA、限制API密钥访问和审查审计日志,以确保Xunsearch搜索环境的安全。

阿里云服务器安全组访问控制全面保障你的网络安全

本文将深入探讨阿里云服务器安全组访问控制的基本概念、作用以及其如何保护你的网络安全。安全组是阿里云提供的一种网络安全解决方案,通过安全组规则可以对不同来源的网络流量进行管理,从而有效防止恶意攻击和数据泄露。阿里云服务器安全组访问控制是阿里云提供的一种网络安全解决方案,它可以对不同来源的网络流量进行管理,从而有效防

win10安全模式下如何打开控制面板

本篇内容主要讲解“win10安全模式下如何打开控制面板”,感兴趣的朋友不妨来看看。本文介绍的方法操作简单快捷,实用性强。下面就让小编来带大家学习“win10安全模式下如何打开控制面板”吧! win10安全模式下怎么打开控制面板:1、按住sh

Db2中怎么配置安全性和访问控制

在IBM Db2中,您可以配置安全性和访问控制通过以下步骤:使用Db2 Control Center或命令行工具设置Db2的安全性配置参数,如认证方法、密码策略等。使用Db2 Control Center或命令行工具创建用户并分配适当的权限

win11控制面板里怎么找到系统安全

这篇文章主要介绍“win11控制面板里怎么找到系统安全”的相关知识,小编通过实际案例向大家展示操作过程,操作方法简单快捷,实用性强,希望这篇“win11控制面板里怎么找到系统安全”文章能帮助大家解决问题。1、首先在桌面上双击鼠标左键打开我们

增强Linux内核中访问控制安全的方法

背景前段时间,我们的项目组在帮客户解决一些操作系统安全领域的问题,涉及到windows,linux,macOS三大操作系统平台。无论什么操作系统,本质上都是一个软件,任何软件在一开始设计的时候,都不能百分之百的满足人们的需求,所以操作系统也

怎么增强Linux内核中的访问控制安全

这篇文章主要为大家展示了“怎么增强Linux内核中的访问控制安全”,内容简而易懂,条理清晰,希望能够帮助大家解决疑惑,下面让小编带领大家一起研究并学习一下“怎么增强Linux内核中的访问控制安全”这篇文章吧。Linux中常见的拦截过滤用户态

Spring Boot中使用Spring Security如何实现安全控制

Spring Boot中使用Spring Security如何实现安全控制?很多新手对此不是很清楚,为了帮助大家解决这个难题,下面小编将为大家详细讲解,有这方面需求的人可以来学习下,希望你能有所收获。准备工作首先,构建一个简单的Web工程,